Security Information and Event Management (SIEM) in SAP Landschaften

SAP & SIEM 2026: Security Monitoring, Compliance und SOC-Mehrwert

SAP-Systeme gehören zu den geschäftskritischsten Komponenten moderner IT-Landschaften – und sind gleichzeitig in vielen Security Operations Centern noch immer ein blinder Fleck.

Während Unternehmen ihre Infrastruktur, Cloud-Plattformen und Endpunkte längst zentral über SIEM-Systeme überwachen, bleiben sicherheitsrelevante Ereignisse auf der SAP-Applikationsebene häufig isoliert. Spätestens mit hybriden Landschaften aus S/4HANA Cloud und On-Premise-Systemen wird diese Lücke 2026 zu einem echten Risiko.

Dieser Beitrag zeigt, warum die Integration von SAP in SIEM-Systeme eine besondere Herausforderung darstellt, welche Lösungen sich am Markt etabliert haben und wie führende Plattformen SAP-Security heute technisch umsetzen.

Das „Sprachproblem“ zwischen SIEM und SAP

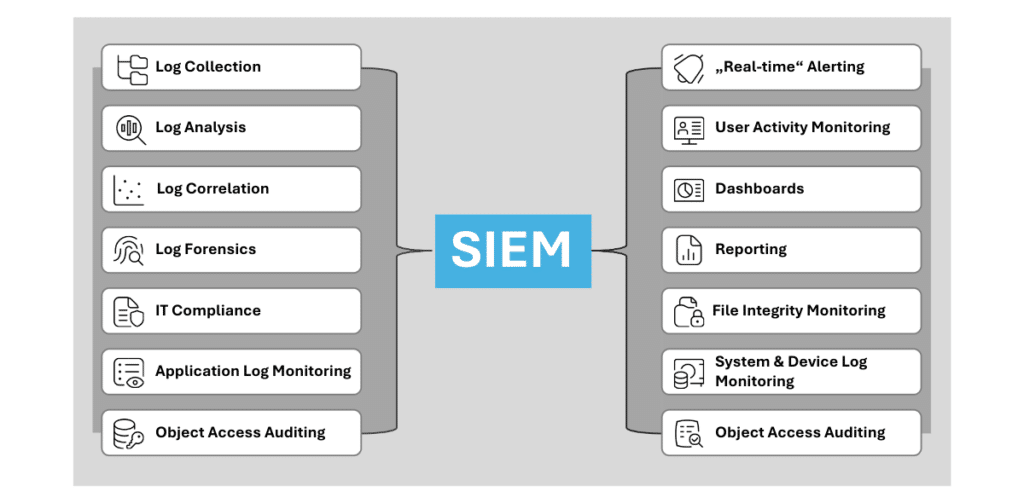

SIEM-Systeme (Security Information and Event Management) und SAP-Umgebungen „sprechen“ technisch gesehen häufig unterschiedliche Sprachen. Während klassische SIEM-Tools primär auf Infrastrukturdaten (wie Netzwerkprotokolle) ausgelegt sind, nutzen SAP-Systeme applikationsspezifische Protokolle, Ereignisse und Log-Formate.

Das „Sprachproblem“ im Detail

- Infrastruktur vs. Applikation: SIEM-Systeme erfassen standardmäßig Daten über Protokolle wie Syslog, SNMP oder WMI.

- SAP-Spezifika: SAP-Systeme kommunizieren intern und extern oft über proprietäre Protokolle wie RFC (Remote Function Call) oder nutzen spezifische Schnittstellen wie IDoc und BAPI.

- Blindspots: Ohne spezielle Konnektoren können SIEM‑Systeme die komplexen Log‑Daten aus SAP‑Applikationsservern oft nicht korrekt interpretieren. SAP‑relevante Sicherheitsvorfälle bleiben dadurch im zentralen Monitoring unsichtbar.

Brückenlösungen zur Verständigung

Um die Kommunikation zu ermöglichen, werden Vermittler eingesetzt:

- SAP Enterprise Threat Detection (ETD): Diese Lösung ist darauf spezialisiert, SAP-spezifische Bedrohungen zu erkennen. ETD analysiert SAP-Logs in Echtzeit, nutzt Machine Learning für Anomalieerkennung, reichert Events mit SAP-spezifischem Geschäftskontext an und kann diese Informationen für übergeordnete SIEM-Systeme (z.B. Microsoft Sentinel) aufbereiten.

- SIEM-Konnektoren: Drittanbieter-Tools (z. B. von SAST oder Xiting) speisen SAP-Daten „out of the box“ in SIEM-Systeme ein, indem sie die SAP-Protokolle in ein für das SIEM kompatibles Format übersetzen. Diese Konnektoren filtern zudem irrelevante Events heraus und reduzieren damit das „Rauschen“ für das Security Operations Center (SOC).

Marktgängige SIEM Lösungen

Zu den bekanntesten und im Jahr 2026 führenden SIEM-Systemen gehören sowohl etablierte Plattformen als auch spezialisierte, Cloud-native Lösungen. Laut aktuellen Analysen (z. B. Gartner Magic Quadrant 2025/2026) dominieren folgende Anbieter den Markt:

Marktführer und etablierte Lösungen

- Microsoft Sentinel: Ein cloud-natives SIEM, das besonders durch die tiefe Integration in Azure- und Microsoft-365-Umgebungen sowie KI-gestützte Analysen besticht.

- Splunk Enterprise Security (ES): Gilt seit Jahren als einer der Marktführer und bietet sehr leistungsstarke Analyse- und Korrelationsfunktionen für große Datenmengen.

- Google Security Operations (ehemals Chronicle): Nutzt die Infrastruktur von Google für schnelle Suchen in riesigen Datenmengen und wird 2026 als führend in der Vision eingestuft.

- IBM Security QRadar: Bereits seit 2005 am Markt, punktet QRadar durch umfangreiche Integrationsmöglichkeiten (über 700 Konnektoren), fortschrittliche Echtzeit-Korrelation und Benutzer-Verhaltensanalyse (UEBA).

Innovative und Cloud-spezifische Anbieter

- CrowdStrike Falcon Next-Gen SIEM: Fokus auf Geschwindigkeit und Vereinheitlichung von Endpunkt-Daten mit SIEM-Funktionen.

- FortiSIEM: Integriert Sicherheitsinformationen mit Performance-Monitoring und ist besonders stark in hybriden IT/OT-Umgebungen.

- Palo Alto Networks Cortex XSIAM: Ein KI-zentrierter Ansatz, der SIEM, EDR und SOAR auf einer Plattform bündelt.

Weitere relevante Systeme

- Elastic Security: Basiert auf dem ELK-Stack und ist beliebt für flexible Suche und Visualisierung.

- LogRhythm & Exabeam: Spezialisiert auf moderne Threat Detection und automatisierte Reaktion.

- Datadog Cloud SIEM: Fokus auf die Überwachung von Cloud-Applikationen und modernen SaaS-Infrastrukturen.

Die Auswahl eines SIEM‑Systems hängt maßgeblich von der bestehenden Infrastruktur (Cloud vs. On‑Premise) sowie von der erforderlichen Integrationstiefe ab – insbesondere bei komplexen SAP‑Landschaften.

Führende SIEM‑Anbieter stellen 2026 zunehmend spezialisierte Integrationen bereit, um isolierte SAP‑Systeme direkt an das zentrale Security Operations Center (SOC) anzubinden. Dadurch wird die Lücke zwischen Infrastruktur‑Monitoring und SAP‑Applikationsebene geschlossen.

Spezifische Ansätze der bekanntesten Systeme

Microsoft Sentinel: „Solution for SAP Applications“

Microsoft bietet eine der derzeit umfassendsten nativen Integrationen.

- End-to-End Monitoring: Überwacht alle Schichten – von der Business-Logik über die Applikation bis hin zur Datenbank und dem Betriebssystem.

- Vorkonfigurierte Inhalte: Enthält über 100 sofort einsatzbereite Erkennungsregeln für Bedrohungen wie unbefugten Zugriff auf sensible Tabellen, Brute-Force-Angriffe oder die Umgehung von SAP-Sicherheitsmechanismen.

- Agentenlose Anbindung: Seit Ende 2025 ist ein agentenloser Connector verfügbar, der die Anbindung über den SAP Cloud Connector vereinfacht. Die Deployment-Zeit wurde dadurch von Tagen/Wochen auf wenige Stunden reduziert. Der bisherige containerbasierte Agent wird zum 30. September 2026 eingestellt.

Splunk: „Service Intelligence for SAP Solutions“

Splunk setzt auf eine Kombination aus Sicherheits- und Performance-Monitoring.

- Ganzheitliche Sicht: Korreliert SAP-spezifische Daten mit der zugrunde liegenden Infrastruktur, um komplexe Angriffsmuster über Systemgrenzen hinweg zu erkennen.

- Umfangreiche Use Cases: Bietet über 2.000 SAP-spezifische Anwendungsfälle und hunderte Dashboards für Echtzeit-Einblicke.

- Partner-Integration: Nutzt häufig den SAP PowerConnect, um Daten in Echtzeit aus SAP-Systemen zu extrahieren.

IBM QRadar: SAP ETD Integration

IBM nutzt primär die Schnittstelle zu spezialisierten SAP-Sicherheitstools.

- DSM für SAP ETD: Über ein spezielles Device Support Module (DSM) können Alarme direkt aus dem SAP ETD Server in QRadar eingespeist werden.

- Automatisierte Reaktion: Mit QRadar SOAR können Playbooks erstellt werden, die bei SAP-Vorfällen (z. B. verdächtiger Datenexport) automatisierte Gegenmaßnahmen einleiten.

Integration über Drittanbieter (Ökosysteme)

Viele SIEM-Systeme erweitern ihre Fähigkeiten durch Partnerschaften mit SAP-Spezialisten wie SecurityBridge, Onapsis oder Pathlock. Diese Anbieter fungieren als „Dolmetscher“, indem sie:

- SAP-Logs vorfiltern und kategorisieren, bevor sie an das SIEM (wie Microsoft Sentinel oder Splunk) gesendet werden.

- Den geschäftlichen Kontext (z. B. „Benutzer ist ein Notfall-Administrator“) hinzufügen, damit Security-Analysten ohne SAP-Fachwissen die Vorfälle bewerten können.

- Spezifische SAP-Bedrohungen wie Code Injection, Privilege Escalation oder unautorisierten Debugging-Zugriff erkennen

Konkreter Mehrwert für Unternehmen: Warum SAP-SIEM-Integration jetzt Priorität hat

Die Integration von SAP-Systemen in zentrale SIEM-Lösungen ist keine rein technische Maßnahme, sondern schafft messbaren geschäftlichen Mehrwert:

Reduzierte Reaktionszeiten bei Sicherheitsvorfällen

Ohne SIEM-Integration werden SAP-spezifische Angriffe häufig erst nach Wochen oder Monaten erkannt. Durch zentrale Überwachung sinkt die Mean Time to Detect (MTTD) auf Minuten bis Stunden.

Ganzheitliche Angriffserkennung über Systemgrenzen hinweg

Moderne Cyberangriffe nutzen häufig Lateral Movement: Sie beginnen in der IT-Infrastruktur und greifen anschließend SAP-Systeme an. Nur durch eine SIEM-Integration lassen sich solche mehrstufigen Angriffsketten systemübergreifend erkennen und bewerten.

Compliance und Audit-Sicherheit

Regulatorische Anforderungen wieNIS2, DORA, TISAX und GDPR fordern zunehmend eine lückenlose Protokollierung und zentrale Auswertung aller sicherheitsrelevanten Ereignisse – auch auf Applikationsebene. Die SAP-SIEM-Integration:

- vereinfacht Compliance-Nachweise durch zentrale Dashboards

- erfüllt Anforderungen nach Echtzeitüberwachung geschäftskritischer Systeme

- reduziert Audit-Aufwände durch automatisierte Reports

- ermöglicht eine revisionssichere Langzeitarchivierung von SAP Security Audit Logs

Effizienzgewinn im Security Operations Center

SOC-Analysten müssen heute durchschnittlich 8-12 verschiedene Tools bedienen. Mit SAP-Integration:

Single Pane of Glass: Alle Security Events zentral in einer Oberfläche – von Firewall-Alerts bis zu SAP-Berechtigungsänderungen.

Kontextanreicherung: SAP-Events werden automatisch mit Informationen zu Benutzerrollen, Berechtigungen, Geschäftsprozessen und Criticality angereichert.

Reduzierte False Positives: Intelligente Konnektoren filtern SAP-typisches „Rauschen“ heraus (z.B. reguläre Batch-Job-Aktivitäten) und melden nur sicherheitsrelevante Anomalien.

Kosteneinsparung durch Automatisierung

Moderne SIEM-Integrationen ermöglichen SOAR-Playbooks (Security Orchestration, Automation and Response), z.B.:

- Automatische Sperrung kompromittierter SAP-User

- Automatisches Rollback kritischer Berechtigungsänderungen

- Automatische Eskalation bei Zugriffen auf sensible Datenbanktabellen (z.B. Finanz-, Personal- oder Kundendaten)

- Automatisierte Ticket-Erstellung in ITSM-Systemen bei SAP-Security-Events

Häufig gestellte Fragen (FAQ): SIEM‑Integration in SAP‑Landschaften

Diese FAQ‑Sektion richtet sich an IT‑Leitung, CISO, SAP‑Verantwortliche und Security‑Teams und beantwortet die häufigsten Fragen rund um SIEM SAP Integration, SAP Security Monitoring und SAP im SOC.

SAP‑Systeme verwenden applikationsspezifische Log‑Formate und proprietäre Schnittstellen wie RFC, IDoc oder BAPI. Klassische SIEM‑Systeme sind hingegen auf Infrastruktur‑ und Netzwerkprotokolle wie Syslog oder Windows Events ausgelegt. Ohne spezielle Konnektoren oder Übersetzungsschichten können SAP‑Logs daher nicht sinnvoll verarbeitet werden.

Für ein effektives SAP Security Monitoring sollten insbesondere folgende Daten in ein SIEM integriert werden:

- Benutzer‑Anmeldungen und fehlgeschlagene Login‑Versuche

- Änderungen an Berechtigungen und Rollen

- Zugriffe auf sensible Tabellen (z. B. Finanz‑ oder HR‑Daten)

- Nutzung von Notfall‑ oder Firefighter‑Usern

- RFC‑, BAPI‑ und Schnittstellenaktivitäten

- Kritische System‑ und Audit‑Logs aus SAP NetWeaver und S/4HANA

Diese Informationen ermöglichen eine fundierte Korrelation mit Infrastruktur‑ und Cloud‑Events.

Nein. SAP Enterprise Threat Detection ist kein vollwertiger SIEM‑Ersatz. ETD ist auf die Erkennung SAP‑spezifischer Bedrohungen spezialisiert, bietet jedoch keine ganzheitliche Sicht auf die gesamte IT‑Landschaft. In der Praxis wird ETD häufig als Ergänzung eingesetzt, indem erkannte SAP‑Alarme an ein zentrales SIEM weitergeleitet werden.

Zu den am häufigsten eingesetzten SIEM‑Plattformen mit SAP‑Integration zählen:

- Microsoft Sentinel mit nativen SAP‑Connectors

- Splunk Enterprise Security mit SAP PowerConnect oder Partnerlösungen

- IBM QRadar in Kombination mit SAP ETD oder Drittanbieter‑Integrationen

- Elastic Security mit angepassten SAP‑Log‑Pipelines

Die Auswahl hängt stark von der bestehenden IT‑Architektur, dem Cloud‑Ansatz und den Compliance‑Anforderungen ab.

Der Aufwand variiert je nach Zielarchitektur. Moderne SIEM‑Plattformen bieten 2026 zunehmend vorkonfigurierte SAP‑Integrationen, wodurch sich Projekte deutlich beschleunigen lassen. Typische Erfolgsfaktoren sind:

- Klare Definition der sicherheitsrelevanten SAP‑Use‑Cases

- Auswahl geeigneter Konnektoren oder Drittanbieter‑Tools

- Enge Abstimmung zwischen SAP‑Basis, Security und SOC

Eine strukturierte Vorgehensweise reduziert Komplexität und Projektrisiken erheblich.

Drittanbieter wie SecurityBridge, Pathlock oder Xiting fungieren häufig als Übersetzungsschicht zwischen SAP und SIEM. Sie normalisieren SAP‑Logs, reichern sie mit Business‑Kontext an und erleichtern damit die Analyse im SOC. Dies ist besonders hilfreich, wenn Security‑Analysten kein tiefes SAP‑Know‑how besitzen.

Ja. Die zentrale Überwachung von SAP‑Systemen unterstützt zahlreiche regulatorische Anforderungen, darunter:

- ISO 27001 und ISO 27002

- NIS2‑Richtlinie

- DORA (Digital Operational Resilience Act)

- Interne Governance‑ und Audit‑Vorgaben

Ein SIEM ermöglicht eine nachvollziehbare Protokollierung, schnellere Incident‑Response und verbesserte Audit‑Fähigkeit.

Durch die Integration von SAP in das SIEM erhält das SOC eine ganzheitliche Sicht auf sicherheitsrelevante Ereignisse. Angriffe, die sich über Infrastruktur‑ und Applikationsebene erstrecken, lassen sich schneller erkennen und bewerten. Gleichzeitig werden SAP‑Vorfälle in einer Sprache dargestellt, die für SOC‑Teams verständlich ist.

Ja. Auch SAP S/4HANA Public und Private Cloud lassen sich 2026 in moderne SIEM‑Plattformen integrieren. Cloud‑native Konnektoren, der SAP Cloud Connector sowie API‑basierte Ansätze ermöglichen eine sichere Anbindung an zentrale SOC‑Strukturen.

Unternehmen sollten SAP‑Systeme spätestens dann in ihr SIEM integrieren, wenn:

- ein zentrales SOC betrieben wird oder geplant ist

- regulatorische Anforderungen steigen

- hybride SAP‑Landschaften im Einsatz sind

- geschäftskritische Prozesse auf SAP basieren

Eine frühzeitige Integration reduziert Risiken und schafft Transparenz über sicherheitsrelevante Vorgänge in der SAP‑Welt.

Fazit für 2026

Die Lücke wird geschlossen: Während SAP-Sicherheitsevents vor wenigen Jahren noch ein blinder Fleck im SOC waren und manuell „gebastelt“ werden musste, bieten führende SIEM-Systeme heute standardisierte, produktionsreife Integrationen für SAP an.

Der Game-Changer 2025/2026: Durch agentless Connectors (Microsoft Sentinel), SAP-zertifizierte Add-ons (PowerConnect für Splunk), native ETD-Integration (IBM QRadar) und spezialisierte SAP-Security-Plattformen (SecurityBridge, Onapsis, Pathlock) steht erstmals eine durchgängige, professionelle Toolkette zur Verfügung, um SAP nahtlos ins zentrale Security Monitoring zu integrieren.

Dies ist besonders relevant, da hybride Landschaften – eine Kombination aus Cloud‑Systemen wie SAP S/4HANA Public Cloud und klassischen On‑Premise‑Installationen – zum Standard geworden sind und eine zentrale, durchgängige Sicherheitsüberwachung erfordern.

Ihr nächster Schritt zu mehr Transparenz in Ihrer SAP-Security

Sie möchten Ihre SAP-Landschaft nahtlos in Ihr zentrales SIEM integrieren und sicherstellen, dass sicherheitsrelevante Ereignisse nicht länger unentdeckt bleiben?

Als erfahrenes SAP-Beratungshaus unterstützen wir Sie bei der Auswahl, Konzeption und Umsetzung einer SIEM-Integration – von der SAP-Applikationsebene bis ins SOC.

Sprechen Sie uns an und lassen Sie uns gemeinsam bewerten, wie Ihre SAP-Systeme optimal in Ihre Security-Strategie eingebunden werden können.

Vereinbaren Sie einfach einen Termin für ein unverbindliches Erstgespräch mit uns.

Das könnte Sie ebenfalls interessieren